在银行数据安全建设实践中,有一个痛点难点问题:数据安全风险在哪里?一旦发生异常访问、数据泄露,我们能不能第一时间发现?能不能快速定位责任人?这一问题的背后,指向的正是银行亟需补齐的核心能力:数据安全风险监测体系是否健全。

背景:银行内部数据流转频繁,形成高风险暴露面

随着《数据安全法》《个人信息保护法》《银行保险机构数据安全管理办法》《中国人民银行业务领域数据安全管理办法》等政策相继落地,明确要求银行保险机构应将数据安全风险纳入全面风险管理体系,对敏感数据使用过程进行全流程监控,并对数据使用行为开展常态化审计、监督与评价。

但现实挑战在于,银行业务系统中沉淀着大量高价值的个人金融数据,在复杂的业务流程中由大量员工查询、下载、导出,形成了天然的数据风险暴露面;而现有数据安全手段大多停留在事前控制,缺乏对用户数据访问行为的实时监测和可视化分析,一旦发生越权访问、批量导出、异常使用等行为,往往难以及时发现、有效预警,更难实现责任追溯,成为当前数据安全管理中的关键短板。

要真正实现“可知、可控、可溯源”的目标,银行必须尽快补齐这一能力缺口,在全生命周期的数据安全技术保护之外,建设数据安全风险监测体系,以满足监管合规和有效降低风险。

面临问题:风险行为看不见,数据安全形同虚设

许多银行已经上线了堡垒机、DLP、桌面管理等传统安全系统,但当问题聚焦在“业务系统里的异常数据使用”时,暴露出三个核心短板:

1. 事前风险暴露面多,敏感数据与权限管理失控

• 核心业务系统普遍存在敏感数据访问权限过度开放现象,粗放式的权限管理使大量非必要人员可接触敏感数据,大幅增加内部数据滥用风险。

• 员工岗位变动后,原有数据访问权限未能及时回收,冗余权限长期滞留,存在被滥用风险,也容易在内/外部监管检查中被视为内控缺陷。

• 缺乏对敏感数据访问行为的基线定义及权限动态管理机制,导致异常访问行为难以识别,内部违规长期潜伏,错失风险处置最佳时机。

• 权限配置与岗位职责不匹配的情况时有发生,低权限人员拥有高敏感数据访问权,容易被利用进行越权操作,构成典型的内控漏洞。

2. 事中缺乏监测手段,异常行为难以察觉

• 重要业务系统对敏感数据访问行为的记录不够完整,日志缺失关键细节将导致无法还原违规操作过程。

• 对异常数据访问模式缺乏有效的实时监测能力,导致内部人员的数据异常操作难以及时发现。

• 跨系统数据流转过程中的访问行为难以全程追踪,没有完整操作链条导致无法确定数据泄露的具体环节和责任人。

• 对批量数据导出等高风险操作缺乏有效管控,放任大规模数据下载等同于纵容内部数据不当使用。

3. 事后缺乏溯源机制,难以快速定位问题

• 操作日志中关键信息缺失,导致完整行为链难以还原,无法准确锁定操作人员和行为内容,影响事件取证。

• 日志数据分散存储,难以实现快速关联分析,调查数据泄露事件需从多个系统人工调查,效率低下。

• 问题定位耗时过长,影响事件响应效率,延迟响应会加剧监管与舆情风险,甚至引发处罚升级。

• 难以满足监管要求的全流程审计和溯源能力,直接影响机构的数据安全管理水平,构成重大合规缺陷。

治理路径:严密管控敏感数据使用,助力数据安全流转

在我们服务的银行保险机构的客户中,已经构建出一套以“敏感数据保护”为核心的业务应用数据安全风险治理路径,对于银行行业有一定的参考价值:

1. 事前管控:全面风险治理

• 敏感数据接口识别与权限清单构建:通过流量分析自动识别业务系统中所有涉及客户敏感数据(如身份证号、账户余额等)的查询和导出接口,建立完整的权限清单,明确标注每个接口的授权人员范围及其岗位匹配情况,识别非必要权限分配问题。

• 权限优化决策支持:定期生成权限分析报告,重点标注两类风险账号:90天内未使用的非活跃账号,以及拥有敏感数据导出权限的高权限账号,为管理员提供精准的权限回收依据。

• 权限基线建模与异常识别:基于历史访问数据建立各岗位正常操作模式基线,自动识别并标记偏离基线的异常权限配置(如普通业务人员拥有客户数据批量导出权限),形成权限优化建议。

2. 事中监控:实时风险感知

• 数据级操作审计:可完整记录用户访问敏感数据的具体内容和详细操作特征,包括查询的特定数据字段内容和导出行为的关键属性(如操作时间点、涉及的数据记录数量、文件元数据信息等),全面保障所有操作行为具备可追溯性和可验证性。

• 自动识别异常操作:通过预置和自定义异常行为规则自动识别异常操作模式,包括权限滥用、数据泄露、过度暴露、敏感数据异常流动等风险行为,聚合呈现风险上下文和关联的访问行为,帮助安全人员快速定位可疑行为。

• 跨系统操作关联追踪:通过统一日志分析技术,完整记录数据在不同业务系统间的流转路径和访问行为,基于主体、客体、时间、网络、业务、数据对象等多维度信息建立行为关联,确保跨系统操作过程清晰可查、全程可追溯。

3. 事后追溯:深度分析取证

• 全链路操作追踪:基于统一日志平台构建完整操作证据链,支持通过账号、时间、敏感数据类型、接口、来源 IP 等多维度条件进行组合检索,刻画数据处理活动画像和风险事件,帮助安全团队快速掌握事件全貌。

• 异常行为深度调查:针对事中阶段识别的风险事件,提供完整的异常操作上下文分析,包括关联账号的权限滥用记录、数据泄露风险模式、异常操作时间序列等关键要素,支持安全人员对风险事件进行快速验证。

• 动态可视化运营看板:通过持续监控敏感数据访问行为和风险态势,包含跨系统访问关系拓扑、数据泄露风险分布、异常操作模式聚类、数据异常流动链路等核心分析视角,为安全管理决策提供实时数据支撑。

原点方案:构建一体化的数据流转与风险监测治理机制

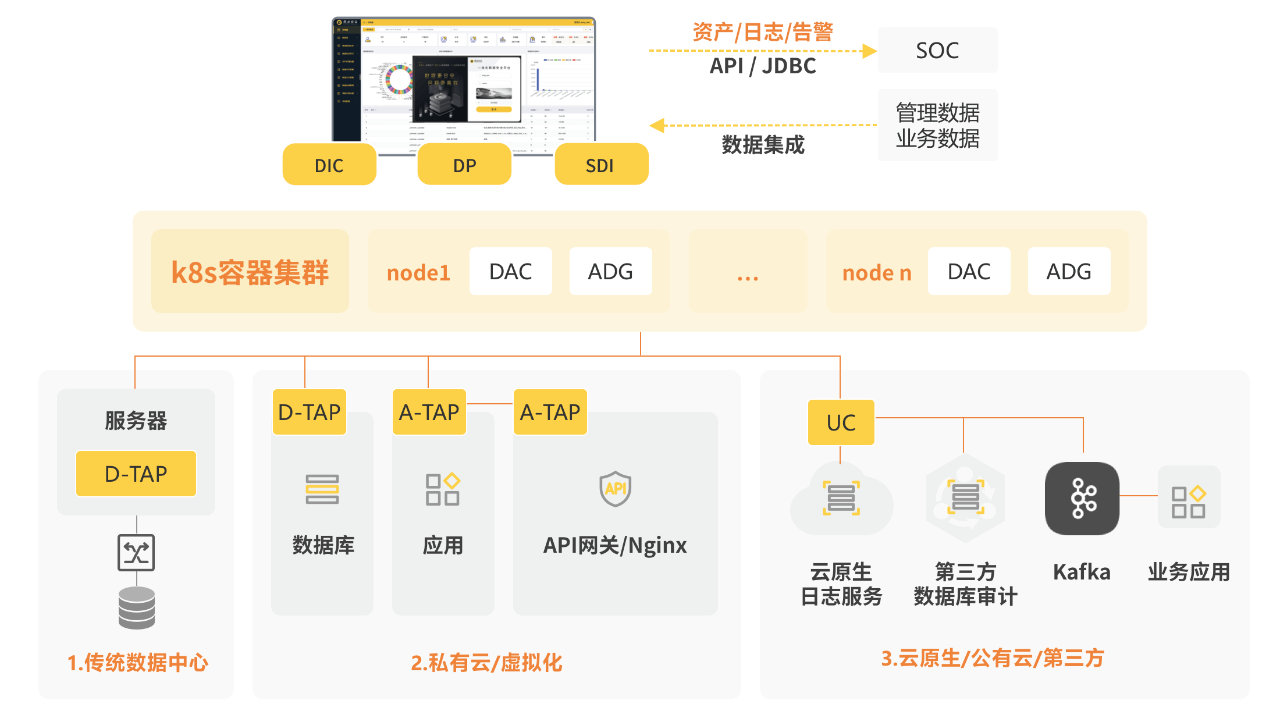

原点安全以一体化数据安全平台 uDSP 敏感数据识别与一体化数据库审计日志的安全能力为基础,提供支持多场景的数据流转与风险监测方案,能够提供全量洞察数据资产、全域追踪数据流转、全面感知数据风险能力,高效支撑数据风险处置、数据安全运营、数据安全合规内审、数据安全应急演练等活动支持,有效覆盖银行客户应对数据安全风险监测与溯源能力。

多源纳管, 全量实时洞察数据资产

• 全面识别兼容现代数据生态,自动发现数据库、数据仓库、大数据平台等数据存储系统,发现、识别数据库、表、字段,智能识别敏感数据类型并构建实时更新的敏感数据目录。

• 通过流量解析自动识别 API 端点、API 服务、API 域名等资产,支持 RESTful、gRPC、J2EE HTTP API 等多种协议,支持对 API 请求和响应内容自动识别涉及的敏感数据类型,构建实时更新的 API 资产目录。

• 多层次、多维度洞察 API 资产,包括 API 资产明细、涉敏范围和规模、访问环境、业务属性,并能够从生命周期视角实时监测新增 API 资产和休眠 API 资产。

实时绘制,全链路追踪数据流转轨迹

• 实时绘制数据流转态势,实现全链路数据流转轨迹、敏感数据流向流量、敏感数据暴露面的可知、可视、可查。提供数据流转观测和调查工具,可结合涉敏类别/类型、流转节点存在风险情况等维度进行按需观测,提升敏感数据流转的感知深度。

• 数据访问关系态势可视化,实时绘制呈现由 [ 访问主体->业务场景->数据载体->敏感数据 ] 的访问关系图谱,降低数据访问权限治理的复杂性。

多维监测,立体化感知数据安全风险

• 对各类数据资产从数据资产脆弱性、威胁攻击、数据暴露面、数据权限滥用、数据访问异常行为等多维度集中呈现风险状况和趋势。

• 支持按需自定义风险监测和告警策略,提供 UEBA、精确阈值、自定义脚本三类告警策略,内置包括资产风险、权限风险、身份风险、行为风险、暴露面风险、配置风险等多种预置规则,并支持按需自定义风险监测和告警策略。

• 开放式数据集成支持监测与分析全流程,通过数据集市(基于 SQL 创建虚拟视图/物化视图实现灵活数据使用)与外部数据接入(支持文件上传/ETL富化基础数据),构建关联审计与深度分析能力。

溯源闭环,实现数据安全风险处置与持续运营

• 提供追踪溯源能力,支持对安全事件进行调查取证,可追溯在具体事件中哪个主体、在什么业务场景、访问了哪些数据,及时输出调查溯源证明材料。

• 内置数据安全运营指标实时看板,从数据安全管理范围、数据安全措施执行情况、数据安全合规风险处置情况等维度,以指标方式和报告形式进行集中呈现和定期总结,即时掌握数据安全态势,实现持续数据安全运营。

小结

数据使用过程中能否及时发现风险、定位责任,是当前数据安全管理最核心的挑战之一。相比单点工具建设,构建一套覆盖事前识别、事中监测、事后溯源的数据风险监测体系,正在成为银行数据安全管理的重要抓手。它不仅帮助数据部门看清数据使用过程中的真实风险点,更为权限收敛、策略优化、审计合规等管理动作提供依据,推动数据安全工作由“静态防护”走向“动态运营”,是银行实现数据安全精细化治理的起点。